Array

(

[count_posts] => 1

[cache_key] => Query_Posts::global::hu::YTo1OntzOjQ6ImxhbmciO3M6MjoiaHUiO3M6NzoiZG9tYWlucyI7YToxOntpOjA7czo0OiJsaWZlIjt9czo2OiJvZmZzZXQiO2k6MDtzOjk6InRheF9xdWVyeSI7YToxOntpOjA7YTozOntzOjg6InRheG9ub215IjtzOjg6InBvc3RfdGFnIjtzOjU6ImZpZWxkIjtzOjI6ImlkIjtzOjU6InRlcm1zIjthOjE6e2k6MDtpOjEyNzk4O319fXM6MTE6ImFmdGVyTG9ja2VyIjtpOjA7fQ==

[has_result] => 1

[posts] => Array

(

[0] => Array

(

[id] => 20893

[content] =>

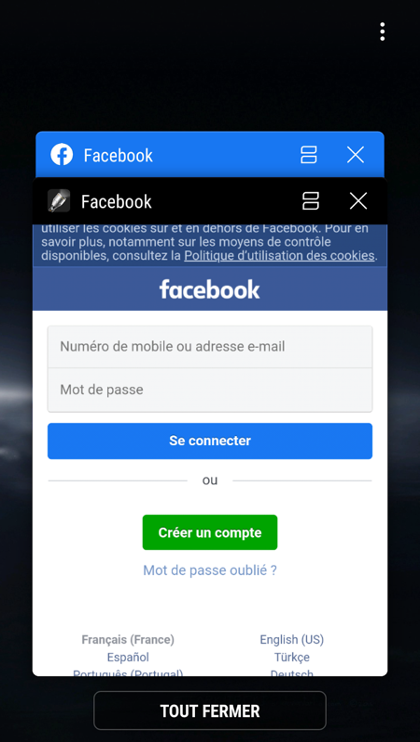

Újabb súlyos biztonsági incidensre derült fény, az Evina biztonsági vállalat huszonöt olyan alkalmazást talált a napokban a Play Áruházban, amelyek a telepítésük után megpróbálják ellopni a mobilozók facebookos belépési adatait. Funkcionalitás tekintetében széles körben mozognak, a lépésszámlálótól a zseblámpán át a kártyajátékig sok műfajt lefednek.

Az Evina szerint a telepítésüket követően az alkalmazások megvárják, amíg a mobilozó elindít egy Facebook által készített appot, majd előbukkannak és elfedik azt, helyette egy hamis facebookos bejelentkezőoldalt mutatnak. A trükk nem túlságosan szofisztikált, de ettől még rengeteg mobilozó csőbe húzható vele.

Az appok együtt olyan kétmillió körüli telepítést tudtak felmutatni.

A Google mostanra törölte az adatlopó alkalmazásokat a Play Áruházból, ám akik rendelkeznek telepített példánnyal belőlük, azoknak manuálisan kell eltávolítaniuk a szoftvereket, a lenti listában megtalálható az összes neve.

(origo.hu)

[type] => post

[excerpt] => Huszonöt olyan alkalmazást találtak a Play Áruházban, amelyek a telepítésük után megpróbálják ellopni a mobilozók facebookos belépési adatait.

[autID] => 12

[date] => Array

(

[created] => 1594131180

[modified] => 1594077675

)

[title] => Újabb adathalász androidos appokat találtak

[url] => https://life.karpat.in.ua/?p=20893&lang=hu

[status] => publish

[translations] => Array

(

[hu] => 20893

[uk] => 21137

)

[aut] => totinviktoria

[lang] => hu

[image_id] => 20898

[image] => Array

(

[id] => 20898

[original] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon.jpg

[original_lng] => 74574

[original_w] => 780

[original_h] => 440

[sizes] => Array

(

[thumbnail] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon-150x150.jpg

[width] => 150

[height] => 150

)

[medium] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon-300x169.jpg

[width] => 300

[height] => 169

)

[medium_large] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon-768x433.jpg

[width] => 768

[height] => 433

)

[large] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon.jpg

[width] => 780

[height] => 440

)

[1536x1536] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon.jpg

[width] => 780

[height] => 440

)

[2048x2048] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon.jpg

[width] => 780

[height] => 440

)

[full] => Array

(

[url] => https://life.karpat.in.ua/wp-content/uploads/2020/07/telefon.jpg

[width] => 780

[height] => 440

)

)

)

[video] =>

[comments_count] => 0

[domain] => Array

(

[hid] => life

[color] => red

[title] => Життя

)

[_edit_lock] => 1594290787:2

[_thumbnail_id] => 20898

[_edit_last] => 12

[translation_required] => 2

[views_count] => 4491

[translation_required_done] => 1

[_oembed_fba85a6113eb938eae70dc9c69aa5d1b] => LAPSUS$ extortion group have successfully breached both NVIDIA & Samsung.

-March 1st: They demand NVIDIA open-source its drivers, or else they will

-March 4th: LAPSUS$ released Samsung proprietary source code.

See attached images for more details directly from LAPSUS$ pic.twitter.com/U3VD7R2KRl

— vx-underground (@vxunderground) March 4, 2022

[_oembed_time_fba85a6113eb938eae70dc9c69aa5d1b] => 1649916371

[_oembed_12a3c1a0d89aaa286435c5fdf814895d] => LAPSUS$ extortion group have successfully breached both NVIDIA & Samsung.

-March 1st: They demand NVIDIA open-source its drivers, or else they will

-March 4th: LAPSUS$ released Samsung proprietary source code.

See attached images for more details directly from LAPSUS$ pic.twitter.com/U3VD7R2KRl

— vx-underground (@vxunderground) March 4, 2022

[_oembed_time_12a3c1a0d89aaa286435c5fdf814895d] => 1719572723

[labels] => Array

(

)

[categories] => Array

(

[0] => 41

[1] => 23

[2] => 49

[3] => 590

[4] => 592

[5] => 39

)

[categories_name] => Array

(

[0] => Cikkek

[1] => Fotók

[2] => Hírek

[3] => IT

[4] => Társadalom

[5] => Világ

)

[tags] => Array

(

[0] => 12556

[1] => 12798

)

[tags_name] => Array

(

[0] => adathalászok

[1] => andoridos applikációk

)

)

)

[model] => Array

(

[lang] => hu

[offset] => 0

[tax_query] => Array

(

[0] => Array

(

[taxonomy] => post_tag

[field] => id

[terms] => Array

(

[0] => 12798

)

)

)

[afterLocker] => 0

)

[_model] => Array

(

[lang] => hu

[domains] => Array

(

[0] => life

)

[offset] => 0

[tax_query] => Array

(

[0] => Array

(

[taxonomy] => post_tag

[field] => id

[terms] => Array

(

[0] => 12798

)

)

)

[afterLocker] => 0

)

[domains] => Array

(

[0] => life

)

[_domains] => Array

(

[life] => 1

)

[status] => 1

[from_cache] =>

)